Por Juan Camilo Roldán.

La norma PNE-prEN ISO/IEC 12792:2024 aborda un aspecto crucial de la tecnología de la información: la gestión de identidades y accesos (IAM). En un mundo cada vez más digitalizado, la protección y gestión de identidades digitales se ha convertido en un componente esencial para asegurar la integridad y la seguridad de los sistemas informáticos. Esta norma, que está en su fase de borrador (PNE-prEN), busca establecer un marco estandarizado para la gestión segura y eficiente de identidades y accesos. En este artículo, exploraremos en profundidad el contexto, el proceso de desarrollo, el contenido y la relevancia de la norma PNE-prEN ISO/IEC 12792:2024.

Contexto y Necesidad de la Norma

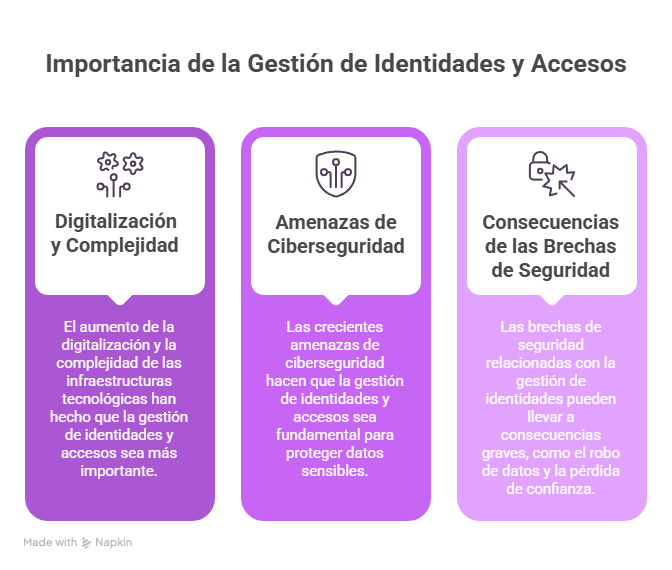

La gestión de identidades y accesos (IAM) se refiere a los procesos y tecnologías que una organización utiliza para administrar y controlar el acceso a sus recursos informáticos. Este campo ha ganado una importancia creciente debido al aumento de la digitalización, la complejidad de las infraestructuras tecnológicas y las crecientes amenazas de ciberseguridad.

En un entorno donde la información es uno de los activos más valiosos, la seguridad y la gestión adecuada de las identidades digitales son fundamentales para proteger datos sensibles y garantizar que solo los usuarios autorizados puedan acceder a recursos críticos. Las brechas de seguridad relacionadas con la gestión de identidades pueden llevar a consecuencias graves, como el robo de datos, el acceso no autorizado a sistemas y la pérdida de confianza en las organizaciones.

Con el fin de mitigar estos riesgos y establecer prácticas seguras, surgió la necesidad de una norma estandarizada que proporcionara directrices claras para la gestión de identidades y accesos. La PNE-prEN ISO/IEC 12792:2024 se desarrolla para llenar este vacío, proporcionando un marco que las organizaciones pueden adoptar para gestionar de manera efectiva la seguridad de las identidades y los accesos en sus sistemas.

Proceso de Desarrollo de la Norma

El desarrollo de la PNE-prEN ISO/IEC 12792:2024 ha seguido un proceso meticuloso y colaborativo que incluye varias etapas clave:

- Identificación de Necesidades: La necesidad de una norma específica para la gestión de identidades y accesos fue identificada por expertos en ciberseguridad y tecnología de la información. A medida que las amenazas cibernéticas y las vulnerabilidades se volvieron más complejas, se hizo evidente la necesidad de un marco normativo que abordara estos desafíos de manera sistemática.

- Formación del Comité Técnico: Se formó un comité técnico compuesto por expertos de la industria, académicos y representantes de organizaciones de estándares. Este comité fue responsable de definir el alcance y los objetivos de la norma, así como de desarrollar los requisitos y directrices que deberían ser incluidos.

- Desarrollo y Consulta de Borradores: El comité técnico elaboró varios borradores de la norma, que fueron sometidos a consultas públicas. Durante esta fase, se solicitó retroalimentación de una amplia gama de partes interesadas, incluyendo organizaciones que implementan sistemas de IAM, proveedores de tecnología y reguladores.

- Revisión y Aprobación: Tras considerar los comentarios y sugerencias recibidos durante la consulta pública, el comité técnico revisó y ajustó los borradores. La versión final del documento fue sometida a un proceso de aprobación formal, asegurando que el contenido reflejara las mejores prácticas y respondiera a las necesidades de las partes interesadas.

- Publicación y Actualización: La norma PNE-prEN ISO/IEC 12792:2024 está programada para su publicación en 2024. Sin embargo, su desarrollo en fase de borrador permite realizar ajustes y mejoras en función de la retroalimentación y la evolución de las prácticas en el campo de IAM.

Contenido y Estructura de la Norma

La PNE-prEN ISO/IEC 12792:2024 proporciona un marco integral para la gestión de identidades y accesos. Su contenido está diseñado para abordar tanto los aspectos técnicos como organizativos de la gestión de IAM. A continuación, se desglosan los principales componentes de la norma:

1. Requisitos Generales de Seguridad

La norma establece requisitos generales para la seguridad en la gestión de identidades y accesos. Estos requisitos incluyen directrices sobre:

- Autenticación: Métodos para verificar la identidad de los usuarios, tales como contraseñas, autenticación multifactor (MFA) y biometría.

- Autorización: Procedimientos para definir y controlar los permisos de acceso a recursos y datos dentro de la organización.

- Auditoría: Requisitos para la monitorización y registro de actividades relacionadas con la gestión de identidades y accesos, facilitando la detección de accesos no autorizados y la respuesta a incidentes de seguridad.

2. Gestión de Identidades

Este componente de la norma aborda el ciclo de vida completo de la gestión de identidades, desde su creación hasta su eliminación. Incluye:

- Creación y Asignación de Identidades: Directrices para la creación de identidades digitales, la asignación de roles y permisos y la gestión de credenciales.

- Mantenimiento de Identidades: Procesos para la actualización y modificación de identidades a medida que cambian las funciones o roles de los usuarios.

- Eliminación y Desactivación: Requisitos para la eliminación o desactivación de identidades cuando los usuarios dejan la organización o cambian de rol.

3. Control de Accesos

La norma proporciona directrices sobre cómo controlar el acceso a los recursos de la organización, incluyendo:

- Políticas de Acceso Basadas en Roles (RBAC): Implementación de políticas que definen el acceso a recursos basados en el rol del usuario dentro de la organización.

- Autenticación Multifactor: Recomendaciones para el uso de múltiples factores de autenticación para mejorar la seguridad del acceso.

- Gestión de Excepciones: Procedimientos para manejar situaciones en las que se requieren excepciones a las políticas de acceso estándar.

4. Monitoreo y Auditoría

La norma enfatiza la importancia del monitoreo y la auditoría en la gestión de IAM. Incluye directrices para:

- Registro de Actividades: Requisitos para la captura y almacenamiento de registros de actividades relacionadas con la gestión de identidades y accesos.

- Análisis y Reportes: Procedimientos para analizar los registros y generar informes que ayuden a identificar posibles incidentes de seguridad y a cumplir con los requisitos de cumplimiento.

- Respuesta a Incidentes: Directrices para la respuesta y mitigación de incidentes relacionados con la gestión de accesos y la seguridad de identidades.

5. Cumplimiento y Gestión de Riesgos

Este componente aborda la necesidad de cumplir con regulaciones y gestionar riesgos asociados con la gestión de identidades y accesos. Incluye:

- Cumplimiento Normativo: Requisitos para garantizar que las prácticas de IAM cumplan con leyes y regulaciones relevantes sobre protección de datos y seguridad.

- Gestión de Riesgos: Directrices para identificar, evaluar y mitigar riesgos asociados con la gestión de identidades y accesos.

Beneficios de la Norma

La implementación de la PNE-prEN ISO/IEC 12792:2024 ofrece numerosos beneficios para las organizaciones:

1. Seguridad Mejorada

La norma proporciona un marco estandarizado que ayuda a proteger los sistemas y datos críticos contra accesos no autorizados y brechas de seguridad. La implementación de las directrices de seguridad contribuye a reducir el riesgo de ataques cibernéticos y vulnerabilidades asociadas con la gestión de identidades.

2. Cumplimiento Normativo

Facilita el cumplimiento de regulaciones y normativas relacionadas con la protección de datos y la gestión de accesos. Esto ayuda a las organizaciones a evitar sanciones y multas asociadas con el incumplimiento de leyes y estándares.

3. Eficiencia Operativa

Establece directrices claras para la gestión de identidades y accesos, lo que puede mejorar la eficiencia operativa. La estandarización de procesos y la automatización de tareas relacionadas con IAM pueden reducir la carga administrativa y los errores asociados.

4. Transparencia y Auditoría

La inclusión de requisitos de monitoreo y auditoría asegura la transparencia en la gestión de accesos y facilita la detección y respuesta a incidentes de seguridad. Los informes de auditoría también ayudan a las organizaciones a mantener un control efectivo sobre sus prácticas de IAM.

5. Adaptabilidad y Flexibilidad

La norma está diseñada para ser adaptable a diferentes tipos de organizaciones y entornos tecnológicos. Esto permite su implementación en una amplia gama de contextos, desde pequeñas empresas hasta grandes corporaciones.

Desafíos y Consideraciones

Aunque la norma ofrece numerosas ventajas, su implementación puede presentar algunos desafíos:

1. Recursos y Capacitación

La adopción de la norma puede requerir una inversión significativa en recursos y capacitación para garantizar que el personal esté adecuadamente preparado para cumplir con los requisitos establecidos. Las organizaciones pueden necesitar actualizar sus sistemas y procesos para alinearse con las directrices de la norma.

2. Integración con Sistemas Existentes

La integración de las directrices de la norma con los sistemas de gestión de identidades y accesos existentes puede ser compleja. Las organizaciones pueden enfrentar desafíos al ajustar sus procesos y tecnologías actuales para cumplir con los nuevos requisitos.

3. Evolución de Amenazas

Dado que las amenazas cibernéticas continúan evolucionando, las organizaciones deben estar preparadas para adaptar sus prácticas de gestión de identidades y accesos en respuesta a nuevos riesgos y desafíos. La norma deberá actualizarse periódicamente para abordar las amenazas emergentes.

Perspectivas Futuras

La PNE-prEN ISO/IEC 12792:2024 representa un avance significativo en la estandarización de la gestión de identidades y accesos. A medida que las organizaciones continúan enfrentando desafíos relacionados con la ciberseguridad y la protección de datos, la norma proporcionará una base sólida para mejorar la gestión de identidades y accesos.

Es probable que la norma evolucione con el tiempo para abordar nuevos desarrollos tecnológicos y cambios en el panorama de amenazas. La colaboración continua entre expertos, reguladores y partes interesadas será esencial para mantener la relevancia y efectividad de la norma en el futuro.